Реклама

Облако тегов

- ГЭС, САУ боевиков, США, Сирия, Украины, армия, газ, для, его, из, как, марс, на, на ВСУ по ДНР этом, на кто тех, на по ДНР что Народной, на что США по для, на что из по этом, на что по для будет, на что по для из, на что по из США, не, не что для как от, не что по из это, не что по это как, не что потока «Северного «Северный, не что это по как, нефтегаз, нефть, по, природа, российские, того, том, тэк, что, что заявил, что не США это по, что не том, это

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

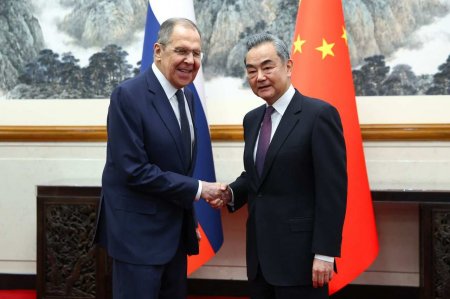

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Столтенберг созывает заседание Совета «Украина-НАТО»

Генсека об этом попросил Зеленский. -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Западное побережье Канады собрало для участия в конкурсе по информационной безопасности большое количество исследователей. Целью конкурса Pwn2Own является поиск уязвимостей программного обеспечения.

В рамках конкурса эксперты должны найти уязвимые места в браузерах Google Chrome и Safari, а также в плагине Adobe Flash Player с целью повышения прав доступа в операционных системах Windows и OS X. Каждый взлом сопровождается выплатой призовых, в зависимости от скорости и сложности проделанных действий. В первый день команды исследователей смогли заработать 282,5 тысячи долларов.

В рамках конкурса пристальное внимание привлекла работа команды 360 Vulcan Team. Участники выявили уязвимые места в браузере Google Chrome, а также смогли взломать плагин от Adobe, с помощью чего повысили уровень привилегий в системе Windows. За это команда получила 80 тысяч долларов. Далее они выявили дыры в браузере Chrome, плагине от Adobe и в ОС Windows, за которые получили 52,5 тысячи долларов.

Цзюньхун Лээ из Южной Кореи смог в одиночку выявить слабые места браузера Safari и с помощью них провел атаку, результатом которой стало получение прав суперпользователя на устройствах от компании Apple. С помощью своих навыков Лээ смог заработать 60 тысяч долларов.

Смотрите также:

За первый день конкурса Pwn2Own хакеры заработали 282,5 тысячи долларов

- Опубликовал:

- Дата: 19-03-2016, 12:30

- Категория: Экономика » За первый день конкурса Pwn2Own хакеры заработали 282,5 тысячи долларов

Западное побережье Канады собрало для участия в конкурсе по информационной безопасности большое количество исследователей. Целью конкурса Pwn2Own является поиск уязвимостей программного обеспечения.

В рамках конкурса эксперты должны найти уязвимые места в браузерах Google Chrome и Safari, а также в плагине Adobe Flash Player с целью повышения прав доступа в операционных системах Windows и OS X. Каждый взлом сопровождается выплатой призовых, в зависимости от скорости и сложности проделанных действий. В первый день команды исследователей смогли заработать 282,5 тысячи долларов.

В рамках конкурса пристальное внимание привлекла работа команды 360 Vulcan Team. Участники выявили уязвимые места в браузере Google Chrome, а также смогли взломать плагин от Adobe, с помощью чего повысили уровень привилегий в системе Windows. За это команда получила 80 тысяч долларов. Далее они выявили дыры в браузере Chrome, плагине от Adobe и в ОС Windows, за которые получили 52,5 тысячи долларов.

Цзюньхун Лээ из Южной Кореи смог в одиночку выявить слабые места браузера Safari и с помощью них провел атаку, результатом которой стало получение прав суперпользователя на устройствах от компании Apple. С помощью своих навыков Лээ смог заработать 60 тысяч долларов.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.