Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, Россию, США, Сирия, Украины, армия, были, газ, для, его, за, из, как, марс, на, на ВСУ по ДНР этом, на Сирии, на что США по для, на что море Черном НАТО, на что по США России, на что по для из, на что по как это, не, не что по это как, нефтегаз, нефть, по, российского, территории, того, том, тэк, что, что заявил, что не США это по, что не том, что не это по как, что сообщает, это

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

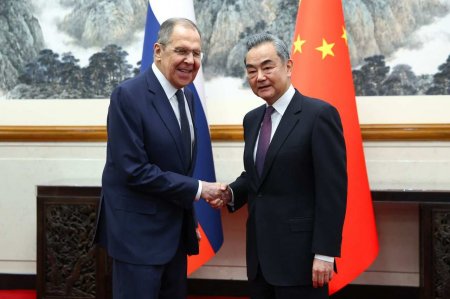

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Столтенберг созывает заседание Совета «Украина-НАТО»

Генсека об этом попросил Зеленский. -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Хакеры, которые хотят получить контроль над ПК, тратят уйму времени на построение ботнетов и изучения уязвимостей, однако на самом деле, для достижения цели достаточно лишь немного поделиться деньгами. Согласно недавнему исследованию, от 22 до 43 процентов людей согласны установить на свой ПК неизвестное программное обеспечение, если они за это получат вознаграждение в размере от пенни до доллара. Причём они согласны это делать даже в случае, если их ОС отметит это приложение как потенциальную угрозу при его запуске. Если вы считаете, что при таком подходе пользователи проявят дополнительную осторожность, то вы ошибаетесь. Согласно исследованию Николаса Кристина, лишь 17 человек из 965 исполняли предложенные программы на виртуальных машинах, чтобы снизить риск возможных повреждений.

Не секрет, что можно легко заставить кого-нибудь подорвать свою электронную безопасность. Достаточно посмотреть на Кевина Митника, который взламывал сети, получая логины от крайне доверчивых сотрудников. Как бы то ни было, исследования также отмечает, что для хакеров, экономически выгоднее платить напрямую своим потенциальным жертвам, чем строить бот-сети. Поскольку люди не связывают большие объёмы средств с безопасностью, преступники теперь могут просто начать платить напрямую своим жертвам, и воровать у них данные, избегая необходимости в использовании уязвимостей систем безопасности.

Смотрите также:

Хотите узнать секреты пользователя? Дайте ему пару центов.

- Опубликовал: Energy

- Дата: 27-06-2014, 06:30

- Категория: Новости, Information technology (IT) » Хотите узнать секреты пользователя? Дайте ему пару центов.

Хакеры, которые хотят получить контроль над ПК, тратят уйму времени на построение ботнетов и изучения уязвимостей, однако на самом деле, для достижения цели достаточно лишь немного поделиться деньгами. Согласно недавнему исследованию, от 22 до 43 процентов людей согласны установить на свой ПК неизвестное программное обеспечение, если они за это получат вознаграждение в размере от пенни до доллара. Причём они согласны это делать даже в случае, если их ОС отметит это приложение как потенциальную угрозу при его запуске. Если вы считаете, что при таком подходе пользователи проявят дополнительную осторожность, то вы ошибаетесь. Согласно исследованию Николаса Кристина, лишь 17 человек из 965 исполняли предложенные программы на виртуальных машинах, чтобы снизить риск возможных повреждений.

Не секрет, что можно легко заставить кого-нибудь подорвать свою электронную безопасность. Достаточно посмотреть на Кевина Митника, который взламывал сети, получая логины от крайне доверчивых сотрудников. Как бы то ни было, исследования также отмечает, что для хакеров, экономически выгоднее платить напрямую своим потенциальным жертвам, чем строить бот-сети. Поскольку люди не связывают большие объёмы средств с безопасностью, преступники теперь могут просто начать платить напрямую своим жертвам, и воровать у них данные, избегая необходимости в использовании уязвимостей систем безопасности.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.