Реклама

Облако тегов

- ГЭС, Россию, США, Сирия, армия, были, газ, для, его, из, как, марс, на, на Сирии, на кто тех, на по ДНР что Народной, на что США по для, на что по США России, на что по из США, не, не что по это как, не что потока «Северного «Северный, не что это по как, нефтегаз, нефть, по, природа, против, снарядов, территории, того, том, тэк, что, что заявил, что не том, что не это по как, что сообщает, это, этом

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

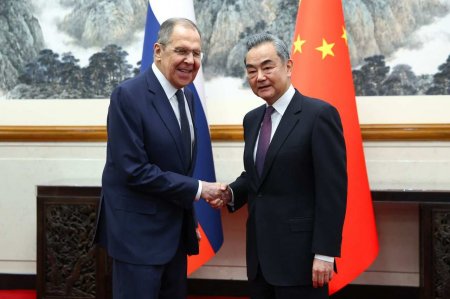

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Переход на российское законодательство на новых территориях происходит непросто, — общественница из ДНР (ФОТО, ВИДЕО)

Переходный период не самый лёгкий, хоть он и -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Госструктуры получали их по обычной почте. Служащие не подозревали, что таким образом может распространяться вредонос.

В США хакеры использовали для атаки компакт-диски. Эксперты предполагают, что они прибывали из Китая. В подтверждение этому они приводят наличие китайских почтовых штемпелей на конвертах, а также то, что в сопроводительных посланиях, зачастую, наблюдаются иероглифы. При этом сам текст носит грубые ошибки, свидетельствующие, что его автор плохо знаком с английским.

Адресатами, которые в США получили заражённые компакт-диски, были чиновники, работающие в госархивах и в Бюро по делам образования.

Удалась ли хакерская атака, пока неизвестно. В то же время очевидно, что сейчас внимание сотрудников по кибербезопасности сосредоточилось на сетях. Хакеры решили воспользоваться этим и применить «дедовские» методы, о которых многие уже забыли.

Естественно, не каждый из тех, кто получили компакт-диски по почте, вставили их в свои компьютеры. Но многие сделали это просто из любопытства и сразу стали жертвами фишинговой атаки.

Впрочем, ряд экспертов полагают, что все эти «случайные» иероглифы и китайские адреса могли быть лишь уловкой для отвлечения внимания от реальных хакеров, проведших в США очередную атаку.

Андрей Северный

Смотрите также:

В США хакеры использовали для атаки компакт-диски

- Опубликовал: Carroll

- Дата: 1-08-2018, 02:30

- Категория: Человек » В США хакеры использовали для атаки компакт-диски

Госструктуры получали их по обычной почте. Служащие не подозревали, что таким образом может распространяться вредонос.

В США хакеры использовали для атаки компакт-диски. Эксперты предполагают, что они прибывали из Китая. В подтверждение этому они приводят наличие китайских почтовых штемпелей на конвертах, а также то, что в сопроводительных посланиях, зачастую, наблюдаются иероглифы. При этом сам текст носит грубые ошибки, свидетельствующие, что его автор плохо знаком с английским.

Адресатами, которые в США получили заражённые компакт-диски, были чиновники, работающие в госархивах и в Бюро по делам образования.

Удалась ли хакерская атака, пока неизвестно. В то же время очевидно, что сейчас внимание сотрудников по кибербезопасности сосредоточилось на сетях. Хакеры решили воспользоваться этим и применить «дедовские» методы, о которых многие уже забыли.

Естественно, не каждый из тех, кто получили компакт-диски по почте, вставили их в свои компьютеры. Но многие сделали это просто из любопытства и сразу стали жертвами фишинговой атаки.

Впрочем, ряд экспертов полагают, что все эти «случайные» иероглифы и китайские адреса могли быть лишь уловкой для отвлечения внимания от реальных хакеров, проведших в США очередную атаку.

Андрей Северный

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.