Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, Россию, США, Сирия, армия, были, газ, для, из, как, марс, на, на Сирии, на что США по для, на что из по этом, на что море Черном НАТО, на что по как это, не, не что для как от, не что по из это, не что по это как, не что потока «Северного «Северный, не что это по как, нефтегаз, нефть, по, природа, против, снарядов, того, том, тэк, что, что заявил, что не США это по, что не том, что не это по как, это, этом

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

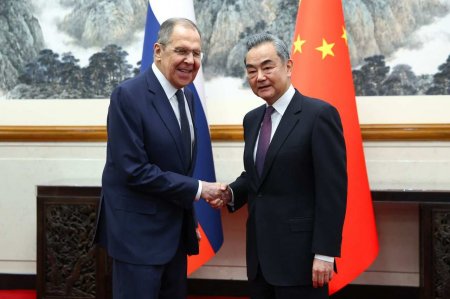

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Переход на российское законодательство на новых территориях происходит непросто, — общественница из ДНР (ФОТО, ВИДЕО)

Переходный период не самый лёгкий, хоть он и -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Ошибка была исправлена как в Android, так и в iOS версиях приложения, сообщается в отчете ZDNet.

Ошибка была обнаружена Натали Сильванович, которая является исследователем безопасности в исследовательской группе Google Project Zero по безопасности. Она также рассказала об ошибке в блоге Chromium, которая позволяла хакерам захватить приложение и свернуть его во время входящего видеовызова.

По словам исследователя, ошибка является «ошибкой памяти в реализации видеоконференций внеконфликтной сети WhatsApp». Проблема может возникнуть, когда пользователь принимает видеовызов WhatsApp от вредоносного однорангового узла, отмечает отчет по ZDNet.

«Повреждение может произойти, когда мобильное приложение WhatsApp получает неверный пакет RTP», - сказала Сильванович в отчете об ошибке. По сути, если видеовызов приходит от злоумышленников, они могут использовать ошибку, чтобы вызвать сбой.

Ответ на такой видеовызов может поставить под угрозу WhatsApp. Веб-версия приложения не подвержена ошибке, потому что она использует другой протокол WebRTC для видеозвонков. На Android и iOS WhatsApp используется то, что называется транспортным протоколом реального времени (RTP) для видеозвонков, в котором была эта ошибка.

Основываясь на отчете об ошибке, после того, как хакер вызывает устройство, а пользователь принимает вызов WhatsApp, происходит сбой через несколько секунд. Исследователь также отметила, что она «модифицировала целевой билд Android, чтобы отключить пользовательскую обработку аварийных сообщений WhatsApp».

В сообщении в блоге об ошибке также отмечается, что проблема была исправлена с помощью обновления 28 сентября на Android, в то время как обновление iOS было выпущено 3 октября. Поэтому пользователи, которые полагаются на WhatsApp для видеозвонков и ежедневных сообщений, должны в идеале убедиться, что приложение обновлено до последней версии, гарантирующей, что оно не будет затронуто этой проблемой.

WhatsApp также выпустил заявление о том же и сообщил, что он быстро исправил ошибку, чтобы решить проблему. WhatsApp также сказал, что нет никаких доказательств того, что кто-либо действительно осуществлял такую атаку.

Васильев Виталий

Смотрите также:

WhatsApp исправил ошибку, позволявшую хакерам проникать в видеовызовы

- Опубликовал:

- Дата: 11-10-2018, 14:30

- Категория: Человек » WhatsApp исправил ошибку, позволявшую хакерам проникать в видеовызовы

Ошибка была исправлена как в Android, так и в iOS версиях приложения, сообщается в отчете ZDNet.

Ошибка была обнаружена Натали Сильванович, которая является исследователем безопасности в исследовательской группе Google Project Zero по безопасности. Она также рассказала об ошибке в блоге Chromium, которая позволяла хакерам захватить приложение и свернуть его во время входящего видеовызова.

По словам исследователя, ошибка является «ошибкой памяти в реализации видеоконференций внеконфликтной сети WhatsApp». Проблема может возникнуть, когда пользователь принимает видеовызов WhatsApp от вредоносного однорангового узла, отмечает отчет по ZDNet.

«Повреждение может произойти, когда мобильное приложение WhatsApp получает неверный пакет RTP», - сказала Сильванович в отчете об ошибке. По сути, если видеовызов приходит от злоумышленников, они могут использовать ошибку, чтобы вызвать сбой.

Ответ на такой видеовызов может поставить под угрозу WhatsApp. Веб-версия приложения не подвержена ошибке, потому что она использует другой протокол WebRTC для видеозвонков. На Android и iOS WhatsApp используется то, что называется транспортным протоколом реального времени (RTP) для видеозвонков, в котором была эта ошибка.

Основываясь на отчете об ошибке, после того, как хакер вызывает устройство, а пользователь принимает вызов WhatsApp, происходит сбой через несколько секунд. Исследователь также отметила, что она «модифицировала целевой билд Android, чтобы отключить пользовательскую обработку аварийных сообщений WhatsApp».

В сообщении в блоге об ошибке также отмечается, что проблема была исправлена с помощью обновления 28 сентября на Android, в то время как обновление iOS было выпущено 3 октября. Поэтому пользователи, которые полагаются на WhatsApp для видеозвонков и ежедневных сообщений, должны в идеале убедиться, что приложение обновлено до последней версии, гарантирующей, что оно не будет затронуто этой проблемой.

WhatsApp также выпустил заявление о том же и сообщил, что он быстро исправил ошибку, чтобы решить проблему. WhatsApp также сказал, что нет никаких доказательств того, что кто-либо действительно осуществлял такую атаку.

Васильев Виталий

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.