Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, Россию, США, Сирия, Украины, армия, были, газ, для, его, за, из, как, марс, на, на ВСУ по ДНР этом, на Сирии, на что США по для, на что из по этом, на что море Черном НАТО, на что по США России, на что по как это, не, не что по это как, нефтегаз, нефть, по, российского, территории, того, том, тэк, что, что заявил, что не США это по, что не том, что не это по как, что сообщает, это

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

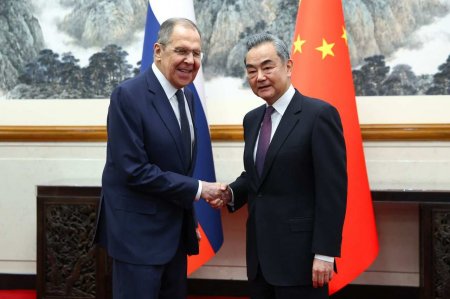

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Столтенберг созывает заседание Совета «Украина-НАТО»

Генсека об этом попросил Зеленский. -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Американские эксперты нашли главную уязвимость всех версий Android, от которой не сможет защитить ни один антивирус, так как она основана на разрешениях, которые вредоносной программе может официально предоставить сама операционная система.

Сама уязвимость и способ нанесения ущерба названы “Плащ и кинжал”.

Американские эксперты из Технологического университета Джорджии говорят о разрешениях SYSTEM ALERT WINDOW (позволяет рисование поверх всех окон) и BIND ACCESSIBILITY SERVICE или «a11y» (позволяет прослушивать контент и управлять устройством при помощи голосовых команд).

Вся опасность уязвимости заключается в том, что приложения загруженные из Google Play автоматически получают первое разрешение (наложение поверх окон). Это даёт возможность без проблем злоумышленникам установить и второе. В результате, преступники могут не только “считывать” информацию во время пользования (например, набираемые пароли и логины будут дублироваться на “невидимом” для пользователе окне устройства и станут доступны хакеру), но и совершать противоправные действия с выключенным гаджетом. При этом владельцу устройства невозможно увидеть преступные действия, так как его экран даже не включится.

В компании Google сообщили, что они ознакомлены с данной проблемой и занимаются поиском путей её устранения, используя всю информацию полученную от учёных и находясь в тесном сотрудничестве с ними.

Смотрите также:

Эксперты нашли главную уязвимость всех версий Android

- Опубликовал:

- Дата: 29-05-2017, 10:31

- Категория: Information technology (IT) » Эксперты нашли главную уязвимость всех версий Android

Американские эксперты нашли главную уязвимость всех версий Android, от которой не сможет защитить ни один антивирус, так как она основана на разрешениях, которые вредоносной программе может официально предоставить сама операционная система.

Сама уязвимость и способ нанесения ущерба названы “Плащ и кинжал”.

Американские эксперты из Технологического университета Джорджии говорят о разрешениях SYSTEM ALERT WINDOW (позволяет рисование поверх всех окон) и BIND ACCESSIBILITY SERVICE или «a11y» (позволяет прослушивать контент и управлять устройством при помощи голосовых команд).

Вся опасность уязвимости заключается в том, что приложения загруженные из Google Play автоматически получают первое разрешение (наложение поверх окон). Это даёт возможность без проблем злоумышленникам установить и второе. В результате, преступники могут не только “считывать” информацию во время пользования (например, набираемые пароли и логины будут дублироваться на “невидимом” для пользователе окне устройства и станут доступны хакеру), но и совершать противоправные действия с выключенным гаджетом. При этом владельцу устройства невозможно увидеть преступные действия, так как его экран даже не включится.

В компании Google сообщили, что они ознакомлены с данной проблемой и занимаются поиском путей её устранения, используя всю информацию полученную от учёных и находясь в тесном сотрудничестве с ними.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.