Реклама

Облако тегов

- ГЭС, САУ боевиков, США, Сирия, Украины, армия, газ, для, его, из, как, марс, на, на ВСУ по ДНР этом, на кто тех, на по ДНР что Народной, на что США по для, на что из по этом, на что по для будет, на что по для из, на что по из США, не, не что для как от, не что по из это, не что по это как, не что потока «Северного «Северный, нефтегаз, нефть, по, природа, против, российские, того, том, тэк, что, что заявил, что не США это по, что не том, это

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

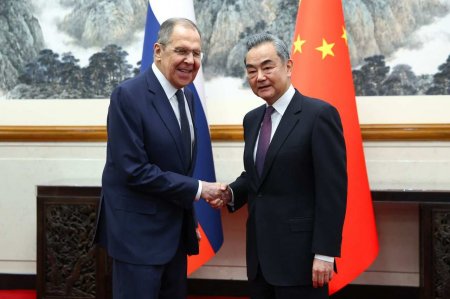

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Столтенберг созывает заседание Совета «Украина-НАТО»

Генсека об этом попросил Зеленский. -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

Специалист по безопасности Пранав Хиварекар обнаружил уязвимость в социальной сети Facebook, которая позволяла удалить абсолютно любое видео. Такой баг со стороны разработчиков появился в результате обновления, которое дает возможность удалить абсолютно любое видео, загруженное в социальную сеть.

Хиварекар в своем блоге описал всю структуру архитектуры найденной ошибки. Оказалось, что уязвимость была в самом коде, и появилась в результате возможности прикреплять видео к комментариям. Данное обновление вышло в начале июня, именно тогда блогер и нашел проблему. Любой, кто прочитал его статью, в дальнейшем мог запросто удалять видеозаписи знаменитостей, отмечают эксперты.

Как оказалось, вставка видеоконтента происходит, основываясь лишь на данных идентификатора. За счет этого, в адресной строке достаточно было заменить ID на любую видеозапись, а затем, после публикации комментария, удалить его. После такого действия само видео, которое было прикреплено, также исчезнет со страницы автора контента.

Проблема заключалась в том, что структура кода не проверяла идентификатор владельца контента, считая, что если человек прикрепляет, то это его видеозапись. Блогер отмечает, что такой баг находится в логике действий системы, не являясь при этом уязвимостью типа RCE, SSRF. Обновление вышло 11 июня 2016 года и только спустя два дня Хиварекар нашел ошибку. Буквально за 23 минуты была исправлена ошибка, а спустя 11 часов вышел полноценный билд с исправлением других ошибок, найденных пользователями.

Смотрите также:

В Facebook обнаружили уязвимость, позволяющая удалить любое видео

- Опубликовал:

- Дата: 28-06-2016, 08:30

- Категория: Information technology (IT) » В Facebook обнаружили уязвимость, позволяющая удалить любое видео

Специалист по безопасности Пранав Хиварекар обнаружил уязвимость в социальной сети Facebook, которая позволяла удалить абсолютно любое видео. Такой баг со стороны разработчиков появился в результате обновления, которое дает возможность удалить абсолютно любое видео, загруженное в социальную сеть.

Хиварекар в своем блоге описал всю структуру архитектуры найденной ошибки. Оказалось, что уязвимость была в самом коде, и появилась в результате возможности прикреплять видео к комментариям. Данное обновление вышло в начале июня, именно тогда блогер и нашел проблему. Любой, кто прочитал его статью, в дальнейшем мог запросто удалять видеозаписи знаменитостей, отмечают эксперты.

Как оказалось, вставка видеоконтента происходит, основываясь лишь на данных идентификатора. За счет этого, в адресной строке достаточно было заменить ID на любую видеозапись, а затем, после публикации комментария, удалить его. После такого действия само видео, которое было прикреплено, также исчезнет со страницы автора контента.

Проблема заключалась в том, что структура кода не проверяла идентификатор владельца контента, считая, что если человек прикрепляет, то это его видеозапись. Блогер отмечает, что такой баг находится в логике действий системы, не являясь при этом уязвимостью типа RCE, SSRF. Обновление вышло 11 июня 2016 года и только спустя два дня Хиварекар нашел ошибку. Буквально за 23 минуты была исправлена ошибка, а спустя 11 часов вышел полноценный билд с исправлением других ошибок, найденных пользователями.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.