Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, Россию, США, Сирия, Украины, армия, были, газ, для, его, за, из, как, марс, на, на ВСУ по ДНР этом, на Сирии, на что США по для, на что море Черном НАТО, на что по США России, на что по как это, не, не что по это как, нефтегаз, нефть, по, российские, российского, территории, того, том, тэк, что, что заявил, что не США это по, что не том, что не это по как, что сообщает, это

Показать все теги

Популярное

-

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

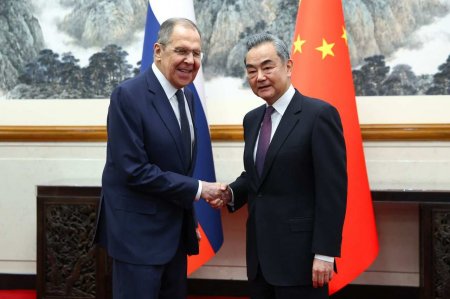

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Столтенберг созывает заседание Совета «Украина-НАТО»

Генсека об этом попросил Зеленский. -

Инспекция в Алтайском крае: Шойгу потребовал привлечь к ответственности виновных в срыве сроков в сфере ОПК

При этом объём выпускаемой продукции на одном из

В виде календаря

В виде списка

Архив записей

0

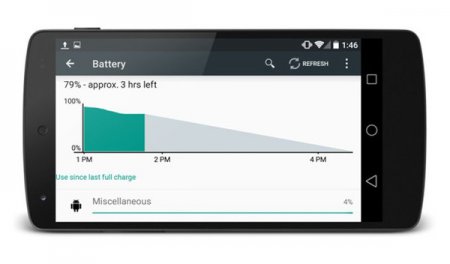

Согласно отчёту Electronic Frontier Foundation (EFF), уязвимость, впервые обнаруженная в Android 3.1 Honeycomb, позволяет кому угодно использовать WiFi подключение для определения вашего местоположения и перемещений. Виной всему оказалась служба операционной системы Android под названием Preferred Network Offload (PNO), которая позволяет телефону искать и подключаться к WiFi сетям, даже при выключенном экране устройства. В результате устройство меньше теряет заряд и снижает трафик через мобильные сети. Оказалось, что устройство с включённым PNO и не подключенной к какой-либо WiFi сети может быть перехвачено кем угодно посредством этого же канала связи. После чего хакеры могут прочесть список последних доступных 15 сетей (SSID). Эти сети должны иметь названия, записанные простым текстом латиницей. Чтобы SSID сети попал в список, службе достаточно лишь опросить имя, но не подключаться к сети. Собрав эти данные воедино, и наложив их на существующую карту WiFi сетей, можно составить точный маршрут, по которому перемещался телефон. У такого способа взлома есть и недостатки. Дело в том, что очень часто точки доступа имеют одноимённые названия с провайдером интернета, моделью маршрутизатора либо по названию сетевого кафе (например, McDonald’s). Однако в памяти устройства сохраняется не только имя сети, но и MAC адрес роутера, так что приложив немного больше усилий, можно провести точную идентификацию. Представитель Google по этому поводу сообщил EFF: «Мы относимся к безопасности данных о местоположении наших очень серьезно, и мы всегда рады быть предупреждёнными о потенциальной ошибке как можно раньше. И хотя изменение в этом поведении потенциально приведёт к тому, что пользователи не смогут подключиться к скрытым точкам доступа, мы продолжаем изучать, что нам стоит изменить в будущем релизе».

Согласно отчёту Electronic Frontier Foundation (EFF), уязвимость, впервые обнаруженная в Android 3.1 Honeycomb, позволяет кому угодно использовать WiFi подключение для определения вашего местоположения и перемещений. Виной всему оказалась служба операционной системы Android под названием Preferred Network Offload (PNO), которая позволяет телефону искать и подключаться к WiFi сетям, даже при выключенном экране устройства. В результате устройство меньше теряет заряд и снижает трафик через мобильные сети. Оказалось, что устройство с включённым PNO и не подключенной к какой-либо WiFi сети может быть перехвачено кем угодно посредством этого же канала связи. После чего хакеры могут прочесть список последних доступных 15 сетей (SSID). Эти сети должны иметь названия, записанные простым текстом латиницей. Чтобы SSID сети попал в список, службе достаточно лишь опросить имя, но не подключаться к сети. Собрав эти данные воедино, и наложив их на существующую карту WiFi сетей, можно составить точный маршрут, по которому перемещался телефон. У такого способа взлома есть и недостатки. Дело в том, что очень часто точки доступа имеют одноимённые названия с провайдером интернета, моделью маршрутизатора либо по названию сетевого кафе (например, McDonald’s). Однако в памяти устройства сохраняется не только имя сети, но и MAC адрес роутера, так что приложив немного больше усилий, можно провести точную идентификацию. Представитель Google по этому поводу сообщил EFF: «Мы относимся к безопасности данных о местоположении наших очень серьезно, и мы всегда рады быть предупреждёнными о потенциальной ошибке как можно раньше. И хотя изменение в этом поведении потенциально приведёт к тому, что пользователи не смогут подключиться к скрытым точкам доступа, мы продолжаем изучать, что нам стоит изменить в будущем релизе».

Смотрите также:

Ошибка в Android позволяет всем узнать ваше местоположение через WiFi

- Опубликовал: Energy

- Дата: 15-07-2014, 06:30

- Категория: Новости, Information technology (IT) » Ошибка в Android позволяет всем узнать ваше местоположение через WiFi

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.