Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, САУ боевиков, США, Сирия, Украины, армия, газ, для, его, из, как, марс, на, на ВСУ по ДНР этом, на Сирии, на кто тех, на что США по для, на что из по этом, на что по для будет, на что по для из, на что по из США, на что по как это, не, не что по из это, не что по это как, не что потока «Северного «Северный, не что это по как, нефтегаз, нефть, по, природа, того, том, тэк, что, что заявил, что не том, что не это по как, это

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО -

Байден подписал закон о финансировании конфликта на Украине

Президент США также обвинил Китай, Иран и -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое -

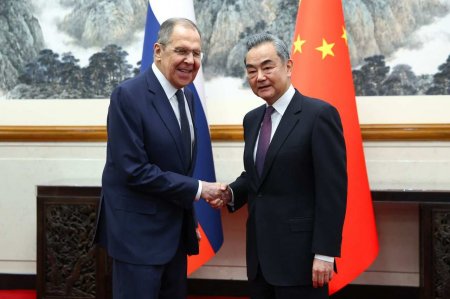

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил

В виде календаря

В виде списка

Архив записей

0

Специалисты Microsoft только сейчас заметили уязвимость безопасности своей системы. Она позволяет устанавливать вирусы и другое вредоносное программное обеспечение.

Как оказалось, самый безобидный, на первый взгляд, системный сервис Windows Print Spooler содержит в себе критическую уязвимость. Сам сервис отвечает за связь с печатающими устройствами по сети или непосредственно подключёнными к компьютеру. Он же отвечает за печать файлов. Для упрощения работы пользователя, протокол Point-and-Print позволяет скачивать драйвер принтера непосредственно на компьютер, подключенный к серверу печати.

Недостатки в системе определения драйверов приводит к тому, что злоумышленники могут инфицировать все компьютеры в сети при помощи поддельного драйвера, причём неоднократно. Также сложно будет выявить источник заражения, поскольку антивирусные системы не считают принтер угрозой. Реализуется это посредством подключения устройства, выдающего себя за принтер, в локальную сеть. Им может стать даже ноутбук хакера. При подключении к нему автоматически рассылается вредоносный драйвер.

Современные системы Microsoft скоро получат патч безопасности, устраняющий уязвимость. А вот пользователям Windows XP придётся самим справляться с проблемой, так как поддержка этой системы больше не осуществляется компанией.

Смотрите также:

Впервые за 20 лет замечена дыра в безопасности Windows

- Опубликовал: Потап

- Дата: 18-07-2016, 04:30

- Категория: Information technology (IT) » Впервые за 20 лет замечена дыра в безопасности Windows

Специалисты Microsoft только сейчас заметили уязвимость безопасности своей системы. Она позволяет устанавливать вирусы и другое вредоносное программное обеспечение.

Как оказалось, самый безобидный, на первый взгляд, системный сервис Windows Print Spooler содержит в себе критическую уязвимость. Сам сервис отвечает за связь с печатающими устройствами по сети или непосредственно подключёнными к компьютеру. Он же отвечает за печать файлов. Для упрощения работы пользователя, протокол Point-and-Print позволяет скачивать драйвер принтера непосредственно на компьютер, подключенный к серверу печати.

Недостатки в системе определения драйверов приводит к тому, что злоумышленники могут инфицировать все компьютеры в сети при помощи поддельного драйвера, причём неоднократно. Также сложно будет выявить источник заражения, поскольку антивирусные системы не считают принтер угрозой. Реализуется это посредством подключения устройства, выдающего себя за принтер, в локальную сеть. Им может стать даже ноутбук хакера. При подключении к нему автоматически рассылается вредоносный драйвер.

Современные системы Microsoft скоро получат патч безопасности, устраняющий уязвимость. А вот пользователям Windows XP придётся самим справляться с проблемой, так как поддержка этой системы больше не осуществляется компанией.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.