Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, США, Сирия, армия, были, газ, для, за, из, как, которые, марс, на, на кто тех, на что США по для, на что море Черном НАТО, на что по США России, на что по для из, на что по как это, не, не что для как от, не что по это как, не что потока «Северного «Северный, нефтегаз, нефть, по, российские, российского, снарядов, того, том, тэк, что, что заявил, что не США это по, что не том, что не это по как, что сообщает, это

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО -

Байден подписал закон о финансировании конфликта на Украине

Президент США также обвинил Китай, Иран и -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое -

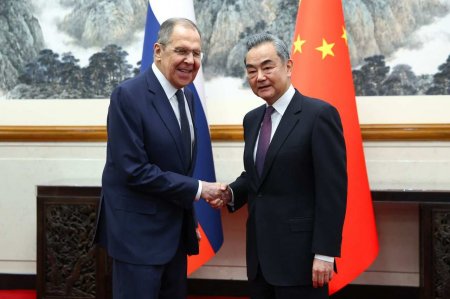

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил

В виде календаря

В виде списка

Архив записей

0

Эксперты компании FireEye смогли обнаружить несколько групп вредоносных программ, которые предназначены для атаки автоматизированных систем на промышленных производствах. Таким образом, программы прикладывают все усилия, чтобы каким-то образом помешать определенным технологическим процессам, которые моделируются в среде Siemens.

Весной прошлого года специалистам компании FireEye попали в поле зрения вредоносные коды, которые собраны специальным сервисом VirusTotal. После тщательных анализов им удалось определить источник и вред, который способна нанести программа. Стоит отметить тот факт, что ни одному из существующих на данный момент антивирусов не удалось распознать код как вредоносный.

Коды такого рода – это большая редкость в наше время, потому что для его написания приходится потратить уйму времени. Ранее уже были известны подобные фрагменты кода, но тот, что обнаружили сейчас, не имеет аналогов во всем мире. Причиной этому служит то, что программы такого рода способны создавать только при подключении к ведущим серверам страны, иначе протестировать работоспособность не удастся в домашних условиях.

Пару лет назад мир уже сталкивался со схожей проблемой, которой присвоили тестовое название Stuxnet, такой червь был способен заполучить доступ к управлению ядерными боеголовками, что в дальнейшем могло бы привести к ужасным последствиям.

Программу, которую удалось обнаружить в том году, назвали Irongate и, в отличии от предшественника, она не способна атаковать реальные системы промышленной автоматизации, потому что действует лишь в моделируемой среде Siemens PLCSIM.

Вредоносный код действует следующим образом: изначально он заменяет библиотеку, которая состоит в программном пакете, в дальнейшем уже внедряется в промышленную часть системы. Всего за 5 секунд ей удается записать все действия с монитора, провести их анализ, а затем и сделать так, что оператор даже не заметит, что аппарат вышел из строя.

Разработчикам вируса удалось сделать так, что даже после его обнаружения, никаким образом не получится изучить подробно то, что успел сотворить вредоносный механизм, что в очередной раз подтверждает тот факт создания программы в преступных целях. Но в то же время, обнаружить страну изготовителя или же, сколько атак программе удавалось сделать до этого, не получилось.

Смотрите также:

Обнаружили вредоносное ПО, которое имеет схожие черты с Stuxnet

- Опубликовал:

- Дата: 4-06-2016, 08:30

- Категория: Information technology (IT) » Обнаружили вредоносное ПО, которое имеет схожие черты с Stuxnet

Эксперты компании FireEye смогли обнаружить несколько групп вредоносных программ, которые предназначены для атаки автоматизированных систем на промышленных производствах. Таким образом, программы прикладывают все усилия, чтобы каким-то образом помешать определенным технологическим процессам, которые моделируются в среде Siemens.

Весной прошлого года специалистам компании FireEye попали в поле зрения вредоносные коды, которые собраны специальным сервисом VirusTotal. После тщательных анализов им удалось определить источник и вред, который способна нанести программа. Стоит отметить тот факт, что ни одному из существующих на данный момент антивирусов не удалось распознать код как вредоносный.

Коды такого рода – это большая редкость в наше время, потому что для его написания приходится потратить уйму времени. Ранее уже были известны подобные фрагменты кода, но тот, что обнаружили сейчас, не имеет аналогов во всем мире. Причиной этому служит то, что программы такого рода способны создавать только при подключении к ведущим серверам страны, иначе протестировать работоспособность не удастся в домашних условиях.

Пару лет назад мир уже сталкивался со схожей проблемой, которой присвоили тестовое название Stuxnet, такой червь был способен заполучить доступ к управлению ядерными боеголовками, что в дальнейшем могло бы привести к ужасным последствиям.

Программу, которую удалось обнаружить в том году, назвали Irongate и, в отличии от предшественника, она не способна атаковать реальные системы промышленной автоматизации, потому что действует лишь в моделируемой среде Siemens PLCSIM.

Вредоносный код действует следующим образом: изначально он заменяет библиотеку, которая состоит в программном пакете, в дальнейшем уже внедряется в промышленную часть системы. Всего за 5 секунд ей удается записать все действия с монитора, провести их анализ, а затем и сделать так, что оператор даже не заметит, что аппарат вышел из строя.

Разработчикам вируса удалось сделать так, что даже после его обнаружения, никаким образом не получится изучить подробно то, что успел сотворить вредоносный механизм, что в очередной раз подтверждает тот факт создания программы в преступных целях. Но в то же время, обнаружить страну изготовителя или же, сколько атак программе удавалось сделать до этого, не получилось.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.