Реклама

Облако тегов

- ГЭС, САУ боевиков, США, Сирия, Украины, армия, были, газ, для, его, из, как, которые, марс, на, на ВСУ по ДНР этом, на Сирии, на по ДНР что Народной, на что США по для, на что по США России, на что по для будет, на что по из США, не, не что по из это, не что по это как, не что это по как, нефтегаз, нефть, по, против, российские, российского, того, том, тэк, что, что заявил, что не том, что не это по как, это

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО -

Байден подписал закон о финансировании конфликта на Украине

Президент США также обвинил Китай, Иран и -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое -

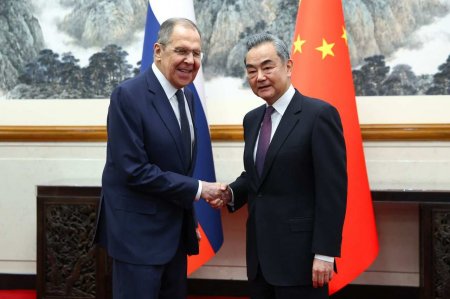

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил

В виде календаря

В виде списка

Архив записей

0

В последних выпусках ядра Linux версии 3.х, 4.х устранили критическую уязвимость, которая позволяла пользователю повысить свои привилегии в системе или перейти к выполнению кода на уровне ядра. Уязвимость касается популярных дистрибутивов: SUSE, Ubuntu, Debian, RHEL, они в процессе подготовки.

Ошибка позволяет локальному пользователю выполнить любой код в уязвимой системе от имени суперпользователя root. Она связана с обработчиком setsockopt в подсистеме netfilter. Проблема может проявляться при использовании пространств имен для изоляции сети и идентификаторов пользователей. Чаще всего пространства имен отключены, и в такой системе используются изолированные контейнеры.

Уязвимость связана из-за ошибки проверки прав пользователя в реализации обработчика setsockopt. Доступ к выполнению setsockopt имеет только суперпользователь root. Но в тех ядрах, в которых есть поддержка пространств имен для изоляции сети и идентификаторов пользователей, это ограничение снимается и любой пользователь после формирования системного вызова может вызвать повреждение динамической памяти и завершить аварийно работу системы, он может обойти ограничения, выполняя код на уровне ядра.

В списке изменений к обновленному релизу исправление уязвимости не значится. Рекомендуется установить исправления в системе как только они будут доступны.

Смотрите также:

В ядре Linux устранена опасная уязвимость

- Опубликовал: Marlow

- Дата: 28-06-2016, 08:30

- Категория: Information technology (IT) » В ядре Linux устранена опасная уязвимость

В последних выпусках ядра Linux версии 3.х, 4.х устранили критическую уязвимость, которая позволяла пользователю повысить свои привилегии в системе или перейти к выполнению кода на уровне ядра. Уязвимость касается популярных дистрибутивов: SUSE, Ubuntu, Debian, RHEL, они в процессе подготовки.

Ошибка позволяет локальному пользователю выполнить любой код в уязвимой системе от имени суперпользователя root. Она связана с обработчиком setsockopt в подсистеме netfilter. Проблема может проявляться при использовании пространств имен для изоляции сети и идентификаторов пользователей. Чаще всего пространства имен отключены, и в такой системе используются изолированные контейнеры.

Уязвимость связана из-за ошибки проверки прав пользователя в реализации обработчика setsockopt. Доступ к выполнению setsockopt имеет только суперпользователь root. Но в тех ядрах, в которых есть поддержка пространств имен для изоляции сети и идентификаторов пользователей, это ограничение снимается и любой пользователь после формирования системного вызова может вызвать повреждение динамической памяти и завершить аварийно работу системы, он может обойти ограничения, выполняя код на уровне ядра.

В списке изменений к обновленному релизу исправление уязвимости не значится. Рекомендуется установить исправления в системе как только они будут доступны.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.