Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, США, Сирия, Украины, армия, были, газ, для, за, из, как, которые, марс, на, на ВСУ по ДНР этом, на по ДНР что Народной, на что США по для, на что по США России, на что по из США, не, не что для как от, не что по это как, не что это по как, нефтегаз, нефть, по, природа, против, российские, российского, того, том, тэк, что, что заявил, что не США это по, что не том, что сообщает, это

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

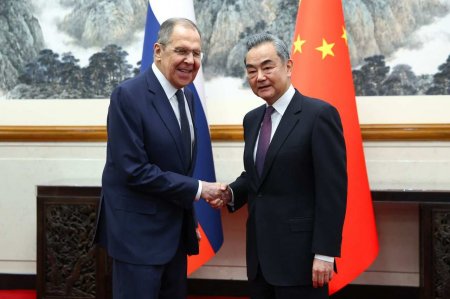

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО

В виде календаря

В виде списка

Архив записей

0

Исследование специалистов показало, что в большинстве случаев хакеры используют стандартные программы после проникновения в компьютерную базу данных. Это и позволяет им оставаться неуловимыми долгое время.

Благодаря мониторингу сети с помощью платформы LightCyber Magna Behavioural Attack Detection удалось установить, какой -же инструментарий используют киберпреступники, атакуя системы разнообразных учреждений (финансовых, телекоммуникационных, технологических и других ).

После взлома в 99 процентах случаев хакеры приступают к запуску обычного ПО и утилитов.

Часто компьютерные взломщики пользуются Angry IP Scanner, который позволяет вычислить IP-адрес атакуемой организации (около 27% случаев). Программа Nmap, существующая для аудиторов, также популярна в «работе» хакеров (более 28%).

Ещё киберпреступники активно пользуются обычными браузерами и сервисами, позволяющими обмениваться файлами. Таким образом, в руках взломщика даже стандартные программы ПК могут стать «оружием» для атаки. Наиболее атакуемая сфера – разведывательные структуры.

Смотрите также:

Хакеры активно используют легальный инструментарий

- Опубликовал:

- Дата: 2-07-2016, 13:30

- Категория: Information technology (IT) » Хакеры активно используют легальный инструментарий

Исследование специалистов показало, что в большинстве случаев хакеры используют стандартные программы после проникновения в компьютерную базу данных. Это и позволяет им оставаться неуловимыми долгое время.

Благодаря мониторингу сети с помощью платформы LightCyber Magna Behavioural Attack Detection удалось установить, какой -же инструментарий используют киберпреступники, атакуя системы разнообразных учреждений (финансовых, телекоммуникационных, технологических и других ).

После взлома в 99 процентах случаев хакеры приступают к запуску обычного ПО и утилитов.

Часто компьютерные взломщики пользуются Angry IP Scanner, который позволяет вычислить IP-адрес атакуемой организации (около 27% случаев). Программа Nmap, существующая для аудиторов, также популярна в «работе» хакеров (более 28%).

Ещё киберпреступники активно пользуются обычными браузерами и сервисами, позволяющими обмениваться файлами. Таким образом, в руках взломщика даже стандартные программы ПК могут стать «оружием» для атаки. Наиболее атакуемая сфера – разведывательные структуры.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.