Реклама

Облако тегов

- ГЭС, Оперативная из военных за на, САУ боевиков, США, Сирия, армия, газ, для, за, из, как, которые, марс, на, на ВСУ по ДНР этом, на что США по для, на что из по этом, на что море Черном НАТО, на что по для из, на что по как это, не, не что для как от, не что по из это, не что по это как, не что потока «Северного «Северный, нефтегаз, нефть, по, против, снарядов, территории, того, том, тэк, что, что заявил, что не том, что не это по как, это, этом

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

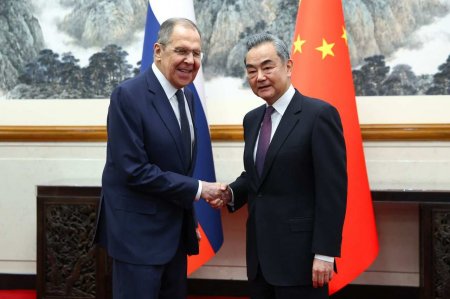

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое

В виде календаря

В виде списка

Архив записей

0

Недавно корпорация Microsoft выпустила обновление к операционной системе Windows 10. Оно не содержало абсолютно новые элементы, но специалисты нашли в нее опасную уязвимость, обнаруженную в 1997 году. Таким образом, хакеры могли свободно достать логин и пароль к устройству пользователя.

Известная атака Redirect to Server Message Block (SMB), о которой узнали в корпорации еще во время создания Windows 97, могла стать причиной отсутствия доступа к компьютеру. Злоумышленник перенаправлял запросы HTTP на SMB-сервера. Если после этого пользователь «клюнет» на задумку хакера, то лишится полноценного доступа к учетным записям. Злоумышленник, получая информацию о паролях пользователя, сможет войти в любой аккаунт продукции от корпорации и тем самым изменить данные, либо также сможет совершить покупку.

В Microsoft о проблеме узнали практически сразу же, но патч с исправлениями появился только спустя пару часов. Разработчики также поняли, что злоумышленники могут получить доступ к голосовому ассистенту, благодаря чему можно управлять всем компьютером. Если бы такое произошло, то наверняка поступило много жалоб на безопасность продукции. Специалисты отмечают, что хакер мог подключиться исключительно к Windows-приложениям при помощи HTTP-запроса, перенаправленного на другие сервера.

Смотрите также:

В последней версии Windows нашли "дыру" 20-летней давности

- Опубликовал:

- Дата: 5-08-2016, 14:30

- Категория: Information technology (IT) » В последней версии Windows нашли "дыру" 20-летней давности

Недавно корпорация Microsoft выпустила обновление к операционной системе Windows 10. Оно не содержало абсолютно новые элементы, но специалисты нашли в нее опасную уязвимость, обнаруженную в 1997 году. Таким образом, хакеры могли свободно достать логин и пароль к устройству пользователя.

Известная атака Redirect to Server Message Block (SMB), о которой узнали в корпорации еще во время создания Windows 97, могла стать причиной отсутствия доступа к компьютеру. Злоумышленник перенаправлял запросы HTTP на SMB-сервера. Если после этого пользователь «клюнет» на задумку хакера, то лишится полноценного доступа к учетным записям. Злоумышленник, получая информацию о паролях пользователя, сможет войти в любой аккаунт продукции от корпорации и тем самым изменить данные, либо также сможет совершить покупку.

В Microsoft о проблеме узнали практически сразу же, но патч с исправлениями появился только спустя пару часов. Разработчики также поняли, что злоумышленники могут получить доступ к голосовому ассистенту, благодаря чему можно управлять всем компьютером. Если бы такое произошло, то наверняка поступило много жалоб на безопасность продукции. Специалисты отмечают, что хакер мог подключиться исключительно к Windows-приложениям при помощи HTTP-запроса, перенаправленного на другие сервера.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.