Реклама

Облако тегов

- ГЭС, Россию, США, Сирия, Украины, армия, газ, для, за, из, как, которые, марс, на, на ВСУ по ДНР этом, на что США по для, на что из по этом, на что по для будет, на что по для из, на что по из США, не, не что по из это, не что по это как, не что это по как, нефтегаз, нефть, по, природа, российские, российского, снарядов, того, том, тэк, что, что заявил, что не том, что сообщает, это, этом

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Режим КТО введён в Дагестане: проведена эвакуация граждан (ВИДЕО)

Спецназ ФСБ заблокировал террористов в квартирах -

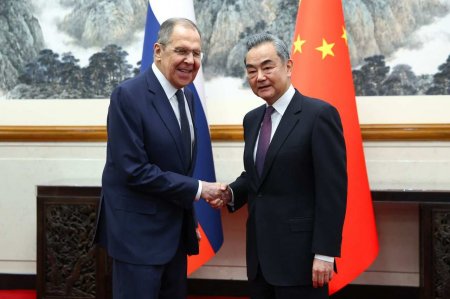

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил -

Новые кадры с места проведения спецоперации в Дагестане: боевики выявлены после теракта 22 марта (ВИДЕО)

Как сообщала «Русская Весна», в результате -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО

В виде календаря

В виде списка

Архив записей

0

Компания SecureWorks предупреждает о новом способе проникновения в компьютерные системы — через виртуальные машины. Изучая логи взломанного компьютера сотрудника компании, они обнаружили, что киберпреступнику удалось получить доступ к проводнику Windows через Terminal Services Client.

Виртуальная машина по сути является эмуляцией файловой системы полноценной ОС, которая установлена внутри другой ОС на компьютере. Это позволяет в случае необходимости одним кликом запустить другую операционную систему. Такие машины обычно используются программистами для тестирования своего продукта, часто их встраивают в различное программное обеспечение.

Сотрудники компании сообщают, что злоумышленнику удалось взять под контроль Microsoft Management Console и запустить с его помощью Hyper-V Manager. Следующим шагом хакера была попытка запуска виртуальной машины, однако сделать это ему не удалось, так как взломщик сам находился в виртуальной машине.

Тем не менее, специалисты считают, что по стопам данного хакера могут пойти другие, среди которых наверняка найдутся более успешные, которые найдут способ пройти дальше. Основная проблема заключается в том, что данный путь находится вне поля зрения современных антивирусов и является отличной «невидимой» площадкой для киберпреступных действий.

Смотрите также:

Хакер смог использовать виртуальную машину для проникновения в компьютер

- Опубликовал:

- Дата: 23-08-2016, 13:30

- Категория: Information technology (IT) » Хакер смог использовать виртуальную машину для проникновения в компьютер

Компания SecureWorks предупреждает о новом способе проникновения в компьютерные системы — через виртуальные машины. Изучая логи взломанного компьютера сотрудника компании, они обнаружили, что киберпреступнику удалось получить доступ к проводнику Windows через Terminal Services Client.

Виртуальная машина по сути является эмуляцией файловой системы полноценной ОС, которая установлена внутри другой ОС на компьютере. Это позволяет в случае необходимости одним кликом запустить другую операционную систему. Такие машины обычно используются программистами для тестирования своего продукта, часто их встраивают в различное программное обеспечение.

Сотрудники компании сообщают, что злоумышленнику удалось взять под контроль Microsoft Management Console и запустить с его помощью Hyper-V Manager. Следующим шагом хакера была попытка запуска виртуальной машины, однако сделать это ему не удалось, так как взломщик сам находился в виртуальной машине.

Тем не менее, специалисты считают, что по стопам данного хакера могут пойти другие, среди которых наверняка найдутся более успешные, которые найдут способ пройти дальше. Основная проблема заключается в том, что данный путь находится вне поля зрения современных антивирусов и является отличной «невидимой» площадкой для киберпреступных действий.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.