Реклама

Облако тегов

- ГЭС, Россию, САУ боевиков, США, Сирия, Украины, армия, газ, для, его, из, как, марс, на, на ВСУ по ДНР этом, на Сирии, на по ДНР что Народной, на что США по для, на что из по этом, на что по для будет, на что по для из, на что по из США, не, не что по из это, не что по это как, не что потока «Северного «Северный, не что это по как, нефтегаз, нефть, по, природа, против, территории, того, том, тэк, что, что заявил, что не том, это

Показать все теги

Популярное

-

ВС РФ продвигаются на Авдеевском направлении

Группировка войск «Центр» вошла на окраину с. -

Американский генерал признал, что учения НАТО проводятся против России

Этой весной около 90 тыс. военнослужащих НАТО -

Байден подписал закон о финансировании конфликта на Украине

Президент США также обвинил Китай, Иран и -

Шольц: мы — страны НАТО — не воюем с Россией

Канцлер Германии сделал очередной громкое -

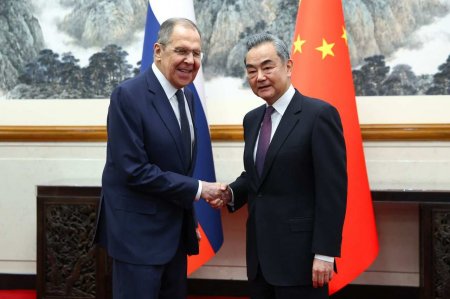

«Связка прочна как никогда»: что Россия и Китай готовят Западу

Глава российского МИД Сергей Лавров завершил

В виде календаря

В виде списка

Архив записей

0

Эксперты в области безопасности утверждают, что один китайский производитель встраивал вредоносное ПО в ручные сканеры, чтобы воровать данные у поставщиков оборудования. Компания TrapX заявляет, что инфицированные сканеры, сделанные нераскрываемым производителем, расположенным в провинции Шандон, были проданы восьми другим неназываемым фирмам, включая большие компании, занимающиеся робототехникой. Сам же производитель отрицает, что в самом сканере или в ПО для сканирования, выложенным на сайте, имеется шпионский модуль. Шестнадцать из 48 сканеров, поставленных одной компании, были инфицированы. Они все были успешно найдены и выявлены хост имена, содержащие слова о финансах, и выдающие логистические и финансовые данные. В отчёте сказано: «Было выявлено просачивание всех финансовых данных и данных о планировании, предоставляя атакующим полную информацию о ситуации и видимость о всей общемировой логистике и поставках компании». В TrapX считают, что атака, получившая название Zombie Zero, была заказана китайским правительство и была нацелена на логистическую информацию каждой фирмы, приобретающей эти сканеры.

Смотрите также:

Китайский производитель сканеров встраивал в них шпионское ПО

- Опубликовал: Energy

- Дата: 22-07-2014, 06:30

- Категория: Новости, Information technology (IT) » Китайский производитель сканеров встраивал в них шпионское ПО

Эксперты в области безопасности утверждают, что один китайский производитель встраивал вредоносное ПО в ручные сканеры, чтобы воровать данные у поставщиков оборудования. Компания TrapX заявляет, что инфицированные сканеры, сделанные нераскрываемым производителем, расположенным в провинции Шандон, были проданы восьми другим неназываемым фирмам, включая большие компании, занимающиеся робототехникой. Сам же производитель отрицает, что в самом сканере или в ПО для сканирования, выложенным на сайте, имеется шпионский модуль. Шестнадцать из 48 сканеров, поставленных одной компании, были инфицированы. Они все были успешно найдены и выявлены хост имена, содержащие слова о финансах, и выдающие логистические и финансовые данные. В отчёте сказано: «Было выявлено просачивание всех финансовых данных и данных о планировании, предоставляя атакующим полную информацию о ситуации и видимость о всей общемировой логистике и поставках компании». В TrapX считают, что атака, получившая название Zombie Zero, была заказана китайским правительство и была нацелена на логистическую информацию каждой фирмы, приобретающей эти сканеры.

Смотрите также:

Также рекомендуем:

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.